Imagine acordar um dia e descobrir que seu site está fora do ar, seus sistemas paralisados e seus clientes frustrados. Agora, pense que isso não foi um acidente, mas sim um ataque planejado para derrubar seus serviços. Esse é o poder de um ataque DoS (Denial of Service, ou Negação de Serviço, em português).

Os ataques DoS são uma das ameaças mais frequentes no campo da segurança cibernética. Capazes de paralisar sistemas inteiros, esses ataques podem gerar prejuízos financeiros significativos, impactar reputações e comprometer operações críticas.

Mas espere, tem mais!

Um ataque DoS não é apenas uma ameaça para grandes empresas. Pequenos negócios, sites pessoais e até mesmo servidores domésticos podem ser alvos.

Afinal, o objetivo principal desse tipo de ataque é sobrecarregar um sistema, tornando-o inacessível para usuários legítimos. E, atualmente, com o aumento de fraudes e violação de dados, entender como esses ataques funcionam e como se proteger nunca foi tão importante.

Neste conteúdo, passaremos pelos seguintes tópicos:

- O que é um ataque DoS

- Tipos de ataques DoS

- Como fazer um ataque DoS?

- Como é possível saber se um computador está sofrendo um ataque DoS?

- Como se prevenir de um ataque DoS?

Então, prepare-se para se surpreender com informações valiosas que vão desde o básico até dicas avançadas de proteção. Vamos lá?

O que é um ataque DoS?

Em primeiro lugar, vamos entender isso melhor:

Um ataque DoS é uma tentativa maliciosa de tornar um sistema, rede ou serviço indisponível para seus usuários legítimos. Isso acontece quando o atacante sobrecarrega o alvo com tráfego excessivo ou explora vulnerabilidades para causar uma falha.

Mas isso não é tudo!

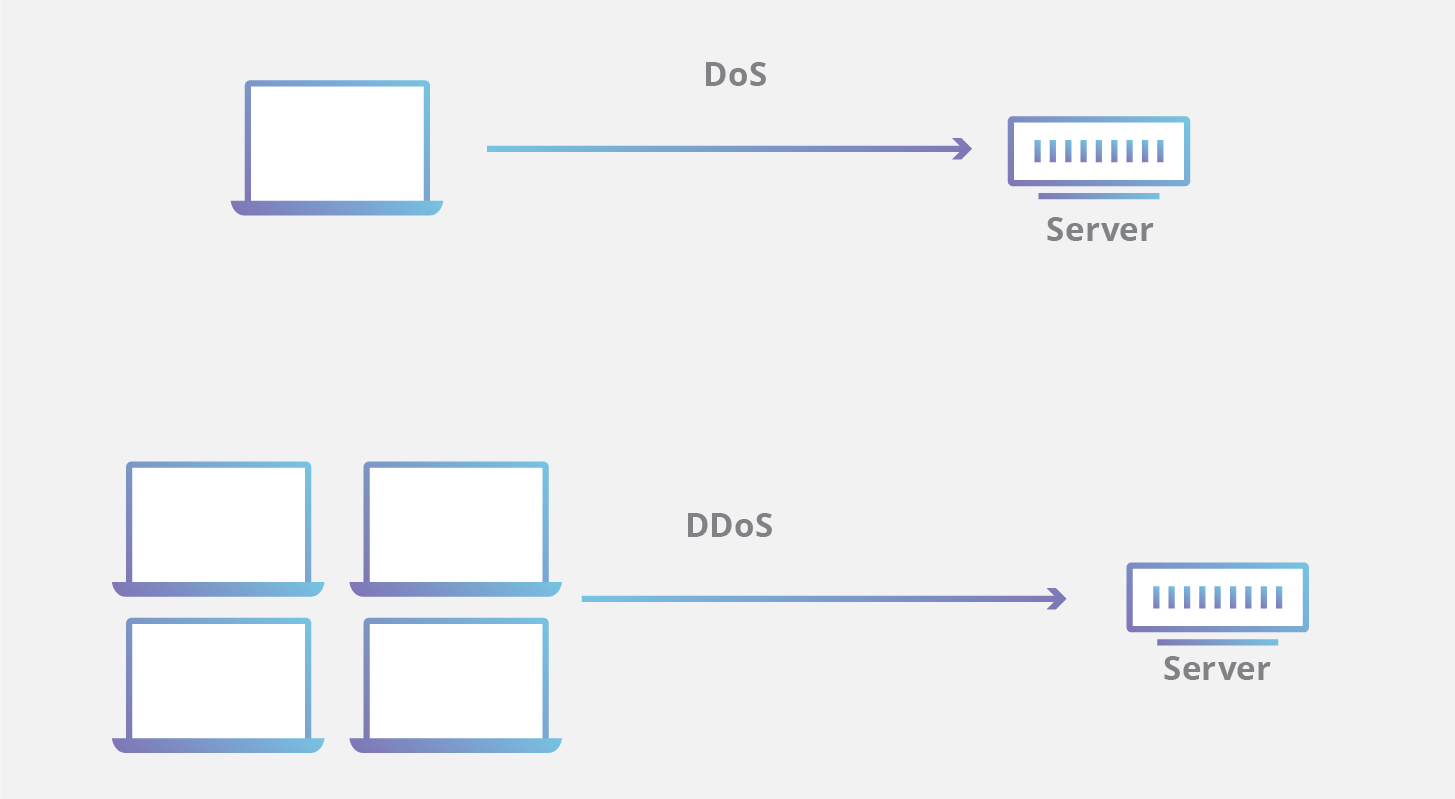

Existem diferentes tipos de ataques DoS, cada um com suas particularidades. E, ademais, é importante diferenciar um ataque DoS de um DDoS (Distributed Denial of Service). Enquanto o primeiro geralmente vem de uma única fonte, o segundo envolve múltiplos dispositivos, muitas vezes controlados por uma rede de bots.

Por exemplo: como mencionamos no início desse texto, imagine que um site de e-commerce está recebendo milhões de acessos simultâneos gerados por bots maliciosos. Isso impede que os clientes reais acessem o site, resultando em perda de vendas e frustração.

Ao contrário de outros tipos de ataques cibernéticos, um ataque DoS geralmente não busca roubar dados ou comprometer a segurança do sistema diretamente. Seu objetivo é apenas causar indisponibilidade.

Principais tipos de ataques DoS

Os ataques DoS podem ser classificados em três categorias principais:

- Ataques de volume: Visam sobrecarregar a largura de banda do alvo com tráfego massivo. Exemplos:

- UDP Flood: Envia pacotes UDP em grande quantidade para portas aleatórias do servidor.

- ICMP Flood (Ping Flood): Envia requisições ICMP massivas para o servidor, sobrecarregando sua capacidade de resposta.

- Ataques baseados em protocolo: Exploram vulnerabilidades nos protocolos de rede para interromper o funcionamento do sistema. Exemplos:

- SYN Flood: Abusa do processo de handshake TCP, deixando conexões semi-abertas e esgotando os recursos do servidor.

- Smurf Attack: Envia pacotes ICMP a um endereço de broadcast com o IP do alvo, gerando uma enxurrada de respostas para o mesmo.

- Ataques de aplicação: Miram aplicações específicas, como servidores web ou bancos de dados, utilizando requisições complexas. Exemplo:

- HTTP Flood: Envia requisições HTTP aparentemente legítimas em grande quantidade, sobrecarregando o servidor.

Esses são apenas alguns exemplos. Ataques DoS podem ser altamente personalizados, dependendo do objetivo do atacante.

Como fazer um ataque DoS?

Aviso legal:

Este conteúdo é estritamente educacional. Qualquer tentativa de realizar ataques DoS é ilegal e pode resultar em sérias consequências legais. Entretanto, entender como ele funciona pode ajudar a prevenir que você seja vítima.

Pentesters e hackers éticos, por exemplo, utilizam técnicas semelhantes em testes de intrusão para identificar vulnerabilidades em sistemas.

Mas como isso funciona na prática?

Em síntese, o atacante utiliza ferramentas específicas para enviar uma grande quantidade de solicitações ao alvo. Essas ferramentas podem ser simples scripts ou softwares complexos. Veja abaixo algumas:

- LOIC (Low Orbit Ion Cannon): Facilita o envio de grandes volumes de solicitações para um servidor alvo.

- HOIC (High Orbit Ion Cannon): Variante mais poderosa, capaz de personalizar ataques.

- Botnets: Redes de dispositivos infectados que são controlados remotamente para realizar ataques coordenados.

No entanto, vale ressaltar(mais uma vez!) que realizar um ataque DoS sem autorização é crime. Portanto, use esse conhecimento apenas para fins educacionais e de proteção.

Como identificar um ataque DoS?

Identificar um ataque DoS em andamento pode ser mais simples do que parece. Aqui estão alguns sinais comuns:

- Lentidão Extrema: Se o sistema está respondendo de forma anormalmente lenta, pode ser um indicativo de sobrecarga.

- Indisponibilidade de Serviços: Quando sites ou aplicativos ficam inacessíveis sem motivo aparente.

- Aumento Incomum no Tráfego: Ferramentas de monitoramento podem mostrar picos anormais de tráfego.

- Uso Excessivo de Recursos: Processador, memória e largura de banda operando no limite.

E aqui está o detalhe que faz toda a diferença: ao identificar esses sinais, é essencial agir rapidamente para mitigar o ataque. Portanto, não vacile! Aja rápido!

Como se prevenir de um ataque DoS?

Agora, como especialistas, podemos garantir: a prevenção é a melhor defesa. Aqui estão algumas estratégias eficazes:

- Utilize Firewalls e Sistemas de Detecção de Intrusão: Essas ferramentas ajudam a filtrar tráfego malicioso antes que ele atinja seu sistema.

- Implemente Balanceamento de Carga: Distribua o tráfego entre vários servidores para evitar sobrecarga.

- Monitore o Tráfego em Tempo Real: Ferramentas como o Google Analytics ou soluções de segurança podem alertar sobre atividades suspeitas.

- Mantenha Sistemas Atualizados: Correções de segurança frequentemente incluem proteções contra novos tipos de ataques.

- Contrate um Hacker Ético: Pentesters podem identificar vulnerabilidades antes que criminosos as explorem.

E a melhor parte é esta: ao adotar essas medidas, você não só protege seu sistema contra ataques DoS, mas também fortalece sua segurança geral contra fraudes e violação de dados.

Dica extra: Se você ocupa alguma cargo de gerência em TI, eduque sua equipe sobre as melhores práticas de segurança para evitar erros que possam expor sua organização.

Enfim, ataques DoS são uma ameaça real e crescente no mundo digital. Entender como eles funcionam, como identificá-los e, sobretudo, como se proteger é essencial para qualquer pessoa ou empresa que dependa de sistemas online.

Se você está pronto para mergulhar de cabeça no universo dos Ataques Denial of Service (DoS) e descobrir como proteger sistemas contra essas ameaças, a Solyd One tem o curso perfeito para você!

Com o curso Ataques Denial of Service (DoS) e Botnets, você vai aprender:

- Introdução ao DoS;

- DoS na prática;

- Botnet;

- Mitigando ataques DoS;

- Desenvolvendo um UDP Flooder.

E isso é só o começo! A Solyd One oferece mais 34 cursos na área de hacking e pentest, todos projetados para transformar você em um profissional altamente capacitado e requisitado no mercado.

👉 Não perca tempo! Clique aqui e conheça todos os nossos cursos.