Amass representa, atualmente, uma das ferramentas mais poderosas no arsenal de qualquer profissional de segurança da informação.

Esta solução open source revolucionou, certamente, a maneira como realizamos o mapeamento de superfícies de ataque em ambientes corporativos.

Quando falamos de pentest profissional, a coleta de informações é, sem dúvida, a fase mais crítica – e é exatamente neste ponto que o Amass se destaca.

No cenário atual de ameaças cibernéticas cada vez mais sofisticadas, conhecer profundamente seu perímetro digital tornou-se, com efeito, uma necessidade fundamental.

Afinal, como defender o que você nem mesmo sabe que existe?

O Amass surgiu, portanto, como resposta a este desafio, permitindo que profissionais de segurança identifiquem ativos que, diga-se de passagem, poderiam facilmente passar despercebidos em análises convencionais.

A capacidade desta ferramenta de reunir dados de múltiplas fontes e apresentá-los de maneira organizada faz dela, sobretudo, um componente indispensável no fluxo de trabalho de qualquer pentest profissional.

E adivinha só?

Vamos explorar em detalhes como você pode tirar o máximo proveito desta ferramenta extraordinária.

Neste conteúdo, passaremos pelos seguintes tópicos:

- O que é Amass?

- Como funciona a Amass?

- Qual seu papel no pentest?

- Vantagens de usar Amass?

O que é Amass?

Amass é, em síntese, uma poderosa ferramenta open source desenvolvida para coleta e mapeamento de dados relacionados à superfície de ataque de organizações.

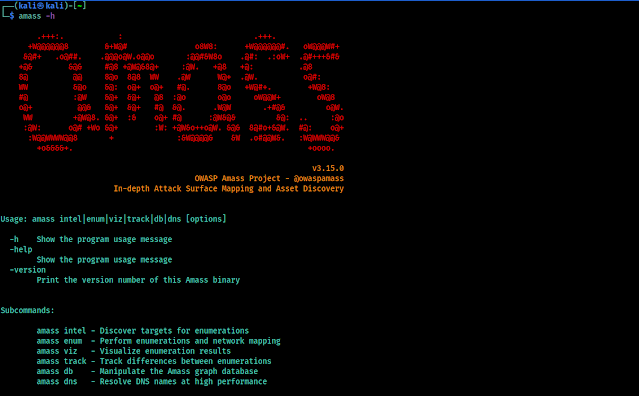

Criada pelo projeto OWASP (Open Web Application Security Project), esta solução tem se tornado, progressivamente, indispensável no kit de ferramentas de qualquer profissional de segurança.

Mas espere, tem mais!

O Amass não é apenas uma simples ferramenta de pentest – é um ecossistema completo para descoberta de subdomínios, mapeamento de rede e análise de infraestrutura. Com o intuito de proporcionar visibilidade completa, o Amass trabalha incansavelmente para encontrar ativos digitais que possam estar escondidos ou esquecidos.

Você sabia disso?

O nome “Amass” deriva justamente de sua capacidade de acumular e reunir grandes quantidades de informações, criando um inventário detalhado dos ativos digitais de uma organização.

De forma que, quando implementado corretamente, permite identificar vulnerabilidades antes mesmo que invasores as descubram.

Muitas violações de segurança ocorrem porque as organizações simplesmente desconhecem todos os seus ativos digitais.

Geralmente, sistemas legados, aplicações de teste que foram para produção ou subdomínios esquecidos tornam-se, no geral, pontos de entrada para atacantes.

Como funciona a Amass?

Quer saber o motivo pelo qual o Amass é tão eficaz?

Continue lendo.

Em primeiro lugar, a ferramenta utiliza diversas técnicas de enumeração para mapear a superfície de ataque, incluindo pesquisas DNS, scraping de certificados SSL, consultas a APIs de buscadores e muito mais.

Veja como funciona:

O Amass emprega um mecanismo modular que permite, a propósito, expandir suas funcionalidades através de diferentes tipos de coleta de informações. No momento em que você executa a ferramenta, ela inicia uma série de consultas paralelas a mais de 55 fontes diferentes de dados.

Agora, isso é importante: a Amass organiza suas operações em três comandos principais:

- amass intel – Com a finalidade de coletar informações sobre organizações-alvo

- amass enum – A fim de realizar enumeração de domínios e subdomínios

- amass viz – Com o propósito de visualizar os dados coletados

E a melhor parte é esta:

Todas essas funcionalidades podem ser executadas tanto pela linha de comando quanto por meio de uma API, o que facilita, analogamente, sua integração com outras ferramentas de segurança.

O Amass utiliza técnicas avançadas como alteração de DNS, varredura de certificados SSL, procura por vazamento de dados em repositórios públicos, e análise de registros históricos.

Ademais, a ferramenta também é capaz de correlacionar informações de diferentes fontes, criando um mapa completo da infraestrutura digital.

O poder real do Amass está em sua capacidade de descobrir relacionamentos entre diferentes ativos. De maneira idêntica a um detetive conectando pistas, o Amass estabelece vínculos entre domínios, IPs, ASNs e outras informações relevantes.

Qual seu papel no pentest?

No contexto de um teste de penetração profissional, o Amass desempenha, logo de início, um papel fundamental na fase de reconhecimento.

A princípio, todo pentest eficaz começa com uma etapa de coleta de informações – e é aqui que o Amass brilha intensamente.

Em testes de penetração, a qualidade do reconhecimento determina diretamente a eficácia de todo o processo. Acima de tudo, uma descoberta incompleta da superfície de ataque significa oportunidades perdidas para identificar vulnerabilidades críticas.

Muitos pentests falham não porque os testadores não são habilidosos, mas porque não conseguiram mapear completamente o alvo. O Amass resolve este problema ao automatizar e aprofundar o processo de descoberta de ativos digitais.

A ferramenta de pentest se integra perfeitamente ao fluxo de trabalho de reconhecimento ativo e passivo. Ainda mais importante, ela permite que profissionais de segurança identifiquem:

- Subdomínios esquecidos ou mal configurados;

- Serviços expostos inadvertidamente;

- Infraestrutura em nuvem não documentada;

- Relacionamentos entre diferentes ativos digitais;

- Potenciais caminhos de vazamento de dados.

Após a coleta inicial com o Amass, os pentesters podem focar seus esforços em alvos específicos, aumentando dramaticamente a eficiência do processo. De tempos em tempos, a ferramenta descobre ativos que nem mesmo os proprietários da infraestrutura sabiam que existiam.

É exatamente isso que torna o Amass tão valioso – sua capacidade de revelar a “dark matter” digital das organizações.

Vantagens de usar Amass

Surpreendentemente, é mais fácil do que parece implementar o Amass em seu fluxo de trabalho de segurança.

Com efeito, esta ferramenta open source traz inúmeras vantagens para profissionais de pentest, tais como:

1. Abrangência incomparável

O Amass consulta dezenas de fontes diferentes, o que proporciona, certamente, um mapeamento muito mais completo do que ferramentas similares. Em segundo lugar, sua capacidade de correlacionar dados de diferentes origens cria um quadro holístico da infraestrutura digital.

2. Flexibilidade e personalização

O Amass pode ser configurado para atender praticamente qualquer necessidade específica. A menos que você tenha requisitos extremamente incomuns, esta ferramenta provavelmente pode ser adaptada para atendê-los.

3. Integração com outras ferramentas

Assim como outras ferramentas modernas de segurança, o Amass foi projetado para funcionar como parte de um ecossistema maior. Logo após a coleta de dados com o Amass, estes podem ser facilmente exportados para outras ferramentas de pentest.

4. Comunidade ativa

A razão é simples: sendo um projeto OWASP, o Amass conta com uma comunidade vibrante de desenvolvedores e usuários. A fim de manter a ferramenta atualizada, contribuições são feitas regularmente, garantindo que novas técnicas de descoberta sejam implementadas.

5. Prevenção de vazamento de dados

Ao mapear completamente sua superfície de ataque, você pode identificar pontos vulneráveis antes que atacantes os encontrem. Conforme aumentam os incidentes de segurança, esta capacidade preventiva torna-se, inclusive, cada vez mais valiosa.

6. Relatórios detalhados

O Amass gera relatórios abrangentes que podem ser facilmente integrados à documentação do pentest. Ou seja, você economiza tempo na elaboração de documentos e pode focar em atividades de maior valor agregado.

7. Custo zero

Sendo uma ferramenta completamente open source, o Amass não representa custo adicional para equipes de segurança, o que o torna acessível para organizações de todos os tamanhos.

Conclusão

De agora em diante, incorporar o Amass ao seu arsenal de segurança deve ser uma prioridade. Em geral, as organizações que utilizam esta poderosa ferramenta de pentest conseguem identificar e remediar vulnerabilidades muito antes que se tornem problemas reais.

O Amass revolucionou, com o propósito de melhorar a segurança digital, a maneira como realizamos o mapeamento de infraestruturas.

No momento em que vivemos uma escalada nas ameaças cibernéticas, ferramentas que ampliam nossa visibilidade tornam-se, enfim, essenciais.

Com os cursos da Solyd One, além do Amass, você vai dominar todas as habilidades necessárias para se tornar como hacker ético certificado. São mais de 30 cursos que você pode fazer para se tornar um profissional devidamente certificado e requisitado no mercado.

Você terá acesso a labs que simulam situações reais, grupo de networking pelo WhatsApp, 5 certificações práticas e participar de uma comunidade que lhe dará todo o suporte que precisar.

Vai aprender a realizar testes de invasão, identificar vulnerabilidades e se preparar para atuar no mercado de trabalho e até ganhar uma grana extra em programas de Bug Bounties, diga-se de passagem.

Aproveite a oportunidade para investir na sua carreira, se tornar o próximo especialista em segurança cibernética e receber uma excelente remuneração por isso.