Em um teste de penetração, o processo de data mining, ou mineração de dados, pode ser trabalhoso e demorado. Mas há uma carta na manga que pode agilizar todo esse processo, tornando a fase de reconhecimento mais eficiente e abrangente.

Essa “varinha mágica” se chama Maltego, e neste artigo vamos apresentar algumas formas que essa ferramenta pode ajudar em um trabalho de Pentest.

Portanto, ao terminar a leitura, você aprenderá a montar seu primeiro gráfico e detectar possíveis falhas em sua rede de uma forma profunda e fundamental.

Vamos explicar também o que é, suas funcionalidades e sua importância no contexto da segurança cibernética.

O que é Maltego?

Em primeiro lugar, é uma ferramenta de mineração de dados e análise de relacionamentos que é amplamente utilizada em segurança da informação, especialmente em investigações e pentests (testes de penetração).

Em geral mineração de dados é o processo de explorar grandes conjuntos de dados para descobrir padrões, tendências e relações que podem ser transformados em informações úteis e valiosas.

Ou seja, este processo utiliza métodos de análise estatística, inteligência artificial e aprendizado de máquina para identificar e extrair conhecimento escondido nos dados.

Mas tem mais…

No Pentest, essas informações podem ser usadas para detectar rastros deixados por atacantes ou, no caso dos atacantes, encontrar vulnerabilidades ou informações sigilosas que não deveriam estar expostas.

Isso inclui dispositivos conectados à internet que estão “vazando” configurações ou informações, bem como dados sobre pessoas, e-mails e até mesmo DNS.

Permite a visualização de informações e a identificação de conexões de uma maneira intuitiva e gráfica.

Essencialmente, é uma ferramenta de inteligência de código aberto (OSINT) e análise forense que permite a visualização de relacionamentos entre diferentes entidades em um formato gráfico.

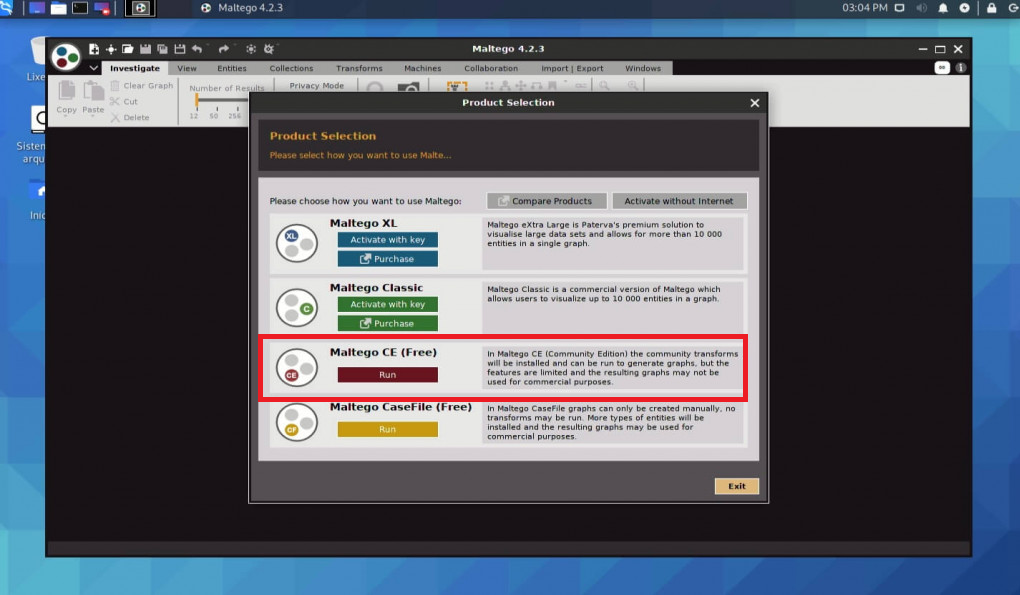

Possui algumas versões comerciais que são pagas. Mas não se preocupe, pois também há uma versão gratuita para uso não comercial. Aqui estão as versões:

- Maltego CE – livre, uso não comercial

- Maltego Classic – pago, uso comercial

- Maltego XL – pago, uso comercial

- Maltego One – uso comercial pago

- Maltego CaseFile – gratuito, comercial

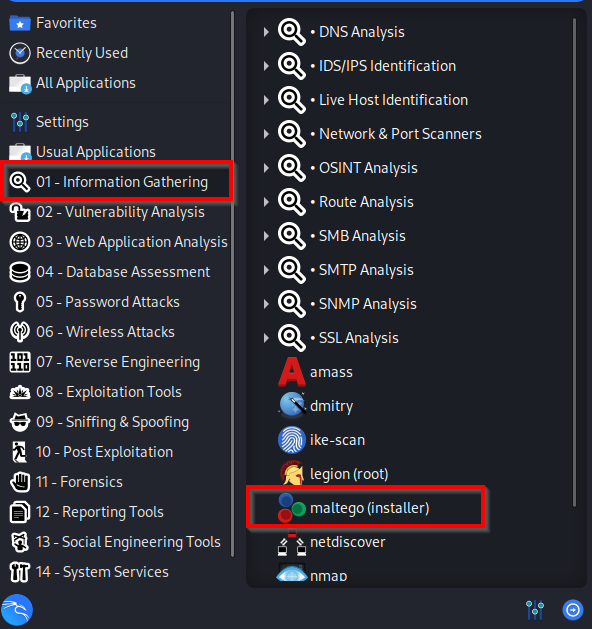

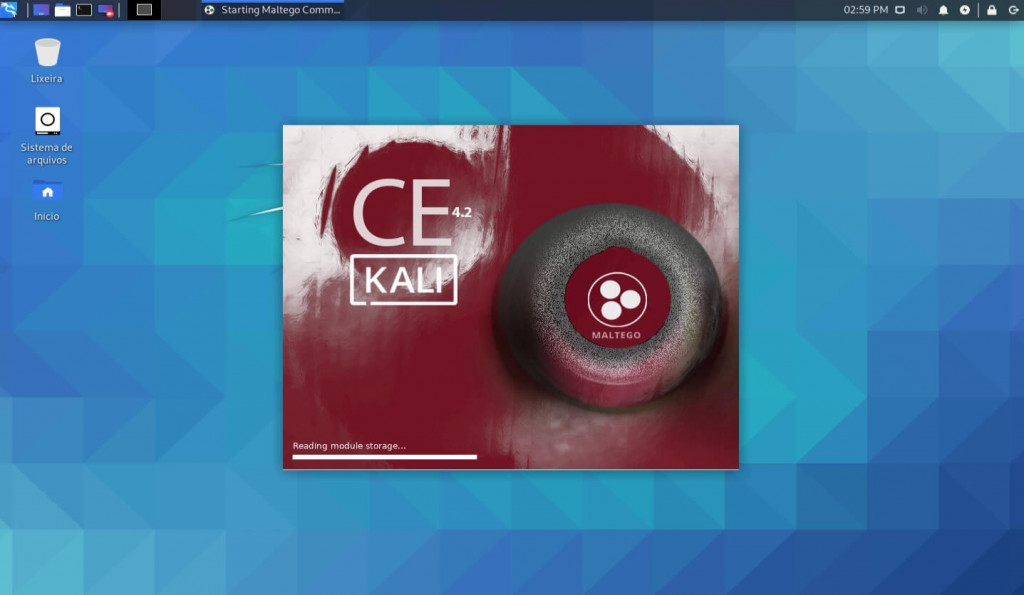

Já vem instalado por padrão no Kali Linux. Basta procurar na guia de programas por Maltego e clicar em executar.

Depois que ele carregar, vai abrir uma tela de opções para escolher as versões disponíveis. Você pode escolher a gratuita mesmo.(Versão CE Free).

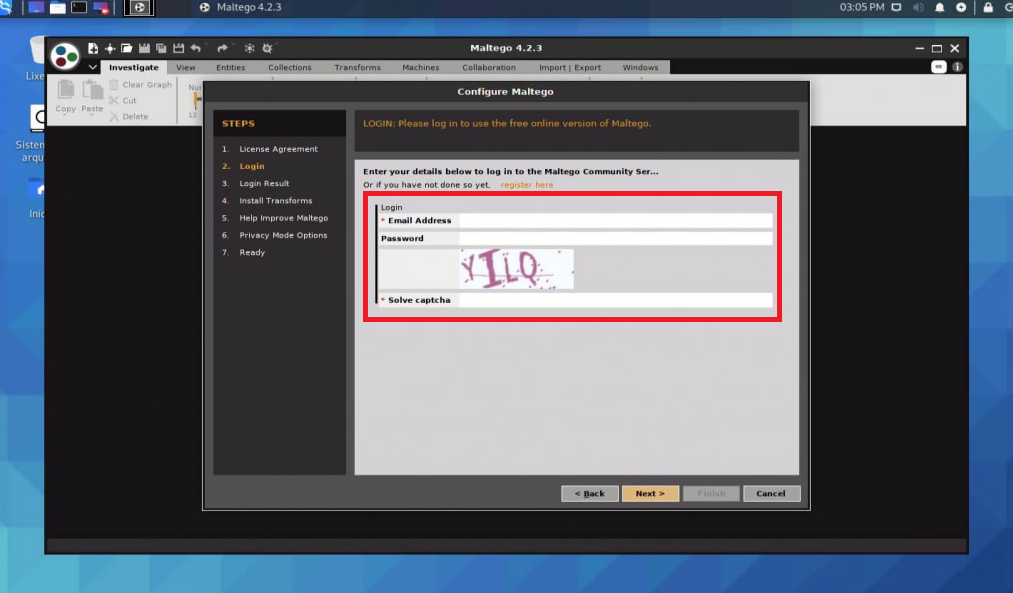

Você será direcionado para uma tela de login. Se for a primeira vez de uso, só efetuar o registro e ativar a conta.

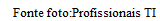

Coloque seu nome, sobrenome, email e uma senha.

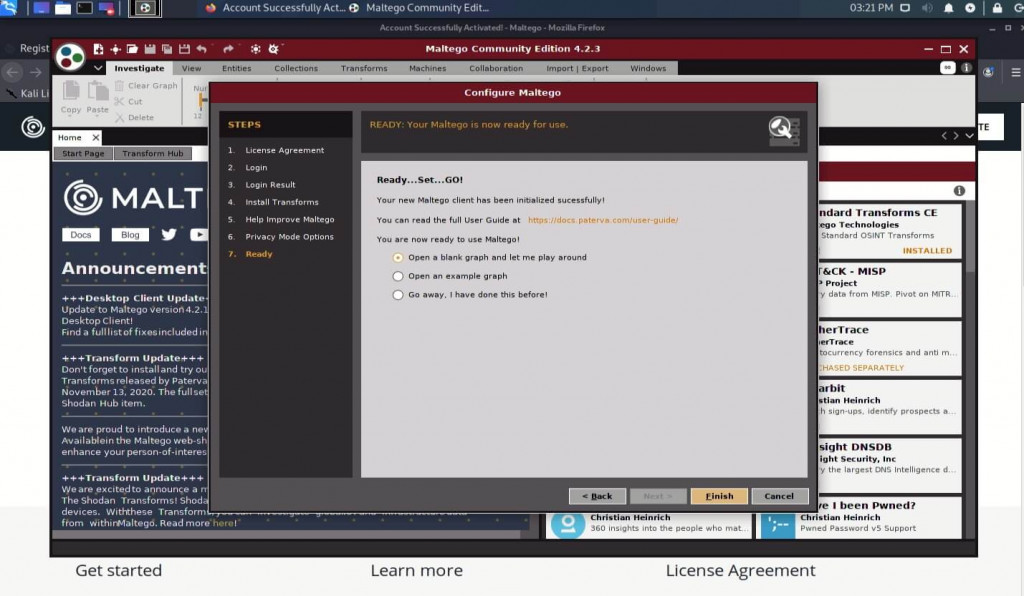

Após registrar seus dados, coloque o usuário e senha cadastrados no Maltego, clicar em Next, Next novamente e Finish.

Pronto. Agora uma tela em branco será exibida e é só começar a usar o Maltego no Kali Linux!

Usando Maltego em um trabalho de Pentest

No contexto de um pentest, pode ser uma ferramenta poderosa para a fase de reconhecimento.

Aqui estão algumas maneiras de usá-lo:

- Coleta de Informações sobre Alvos:

- Domínios e Subdomínios: Descobrir todos os domínios e subdomínios associados ao alvo.

- Endereços de Email: Encontrar endereços de email públicos associados ao domínio alvo.

- Endereços IP e Infraestrutura de Rede: Mapear a infraestrutura de rede relacionada ao domínio, incluindo endereços IP, registros DNS, etc.

- Redes Sociais e Perfis Públicos: Coletar informações sobre pessoas e empresas a partir de redes sociais e outras fontes públicas.

- Análise de Metadados:

- Documentos Públicos: Encontrar documentos públicos relacionados ao alvo e extrair metadados que podem revelar informações sensíveis, como nomes de usuários e estruturas de diretórios.

- Identificação de Relacionamentos:

- Mapeamento de Conexões: Visualizar e analisar como diferentes entidades estão relacionadas, ajudando a identificar pontos fracos ou possíveis pontos de ataque.

- Histórico de Conexões: Analisar históricos de conexões entre entidades para entender o comportamento e possíveis vulnerabilidades ao longo do tempo.

- Exploração de Infraestrutura:

- Mapeamento de Infraestrutura de TI: Obter uma visão geral da infraestrutura de TI do alvo, incluindo servidores, serviços e tecnologias utilizadas.

- Identificação de Tecnologias: Descobrir as tecnologias e softwares utilizados pela organização, o que pode ajudar a identificar possíveis vulnerabilidades específicas.

Exemplo de uso

Criando o primeiro gráfico

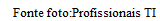

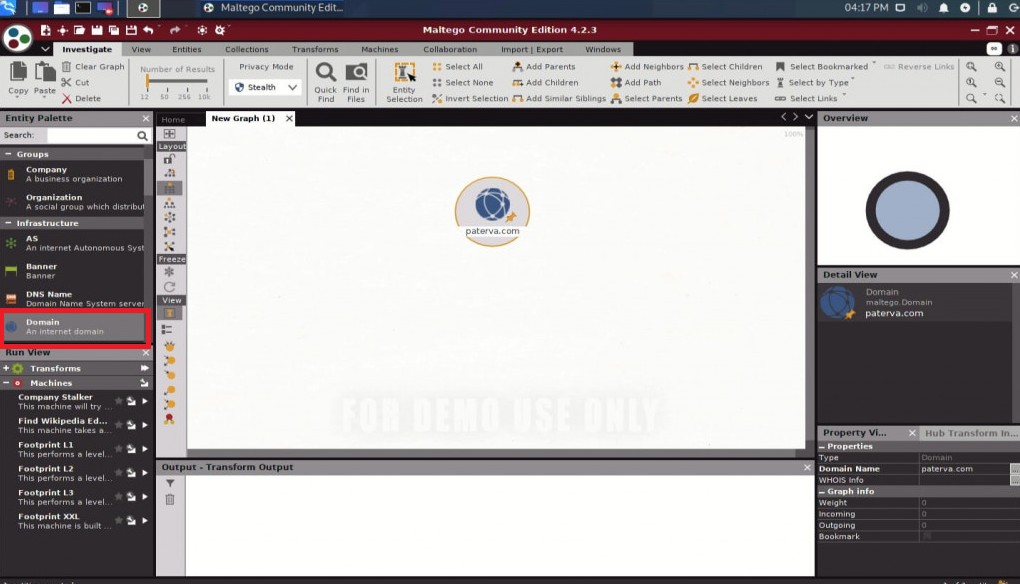

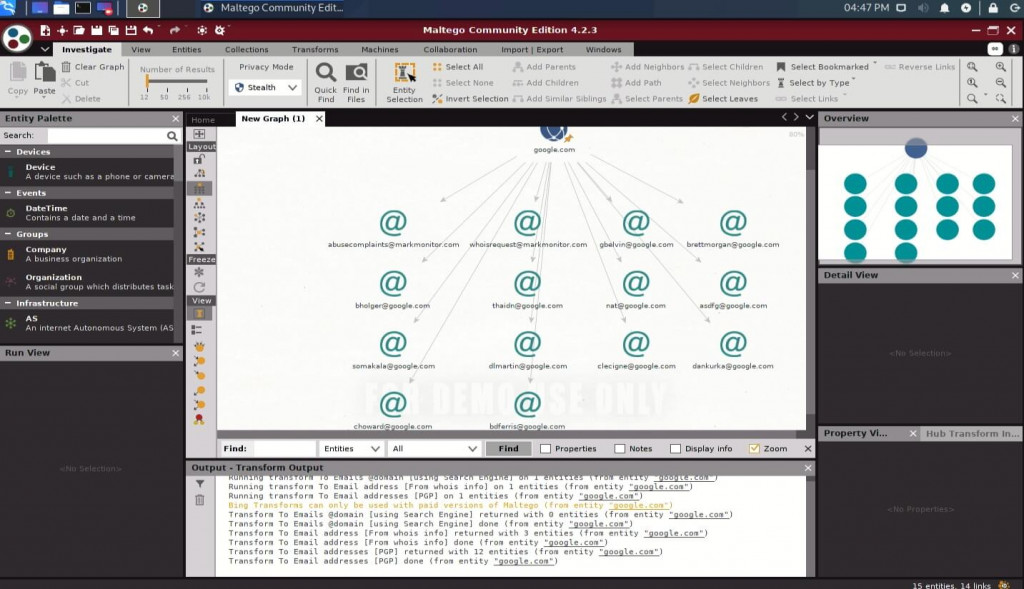

Ao seu lado esquerdo(foto abaixo), existem diversos ícones que na verdade são atalhos para funções extremamente poderosas. Para usá-las, basta clicar e arrastar para o quadro branco.

- Criação de um Novo Gráfico:

- Abra o Maltego e crie um novo gráfico.

- Adicionando um Domínio:

- Arraste a entidade “Domain” para o quadro branco e insira o domínio do alvo.

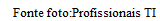

O domínio padrão é o da paterva.com, empresa responsável pelo desenvolvimento do programa. Para alterar basta mudar o campo “Domain Name” ao lado esquerdo. Vamos usar o Google como demonstração:

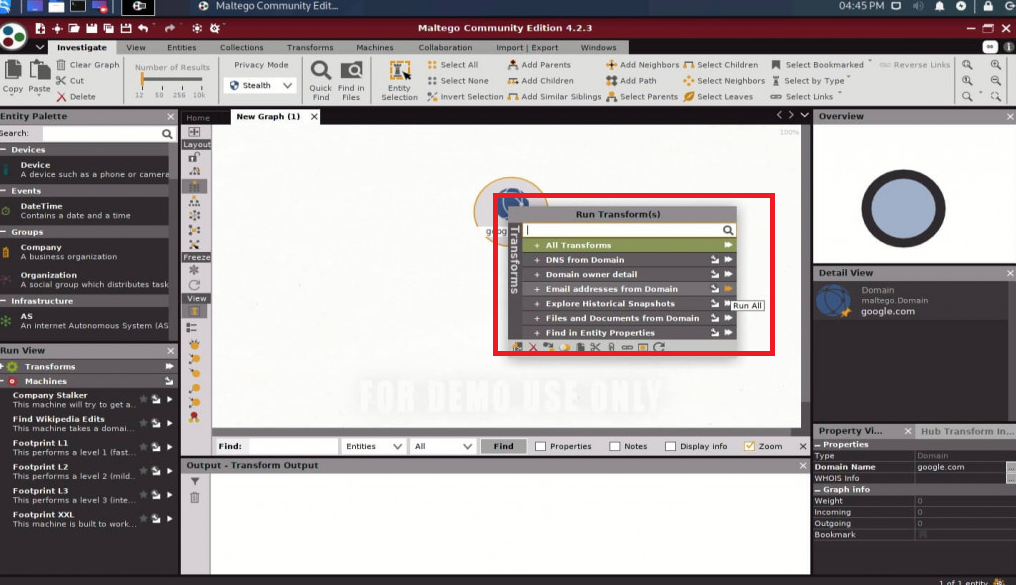

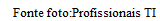

Agora vamos ver quais informações conseguimos levantar. Clique com o botão direito sobre o domínio adicionado para acessarmos as ferramentas de mineração de dados disponíveis.

Veja quanta coisa podemos ter acesso. Podemos buscar informações informações relacionadas ao DNS do domínio, proprietário, endereços de email e outras funções. Para realizar uma busca de emails, clique na seta Run all em Email addresses from Domain.

E num passe de mágica, ele realiza uma varredura completa, identificando endereços vinculados ao domínio “google.com” e os exibe de forma organizada.

Adquira o hábito de salvar regularmente seu gráfico à medida que sua investigação avança. Você pode fazer isso selecionando “Salvar Como” no menu principal.

Como as investigações tendem a descobrir e conter dados sensíveis, o Maltego oferece a opção de criptografar os gráficos salvos. Você pode optar por criptografar seus gráficos selecionando a opção de Criptografar e fornecendo uma senha para a criptografia.

Casos de uso reais

Diversos casos de uso ilustram a eficácia do Maltego em cenários reais.

Por exemplo, em uma investigação de phishing, um analista de segurança pode usar essa ferramenta para rastrear a infraestrutura de domínio usada pelos atacantes.

Ou seja, identifica conexões com outros domínios maliciosos e mapeia a rede de ataque.

Em uma investigação de fraude corporativa, pode ajudar a identificar relacionamentos ocultos entre entidades envolvidas bem como revelar redes de conluio ou atividades ilícitas.

CONCLUSÃO

Em resumo, Maltego se destaca como indispensável para profissionais de pentest.

Logo, sua capacidade de coletar, analisar e visualizar dados de múltiplas fontes em um formato gráfico facilita a identificação de padrões e relações críticas, tornando as investigações mais eficientes e eficazes.

Em um mundo onde a segurança cibernética é fundamental, ferramentas como essa são, sobretudo, essenciais para proteger informações, mitigar ameaças e garantir a integridade dos sistemas e dados.

Com os cursos da Solyd One, além do Maltego, você vai dominar todas as habilidades necessárias para se tornar como hacker ético certificado.

São mais de 30 cursos que você pode fazer para se tornar um profissional devidamente certificado e requisitado no mercado.

Você terá acesso a labs que simulam situações reais, grupo de networking pelo WhatsApp, 5 certificações práticas e participar de uma comunidade que lhe dará todo o suporte que precisar.

Vai aprender a realizar testes de invasão, identificar vulnerabilidades e se preparar para atuar no mercado de trabalho e até ganhar uma grana extra em programas de Bug Bounties, diga-se de passagem.

Aproveite a oportunidade para investir na sua carreira, se tornar o próximo especialista em segurança cibernética e receber uma excelente remuneração por isso.